Поисковик Chrome сам поменяет ваши пароли в интернете

23 февраля 2012

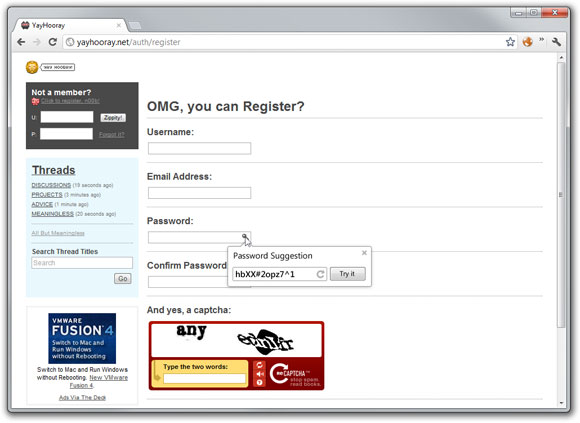

В проекте Chromium, который является основой браузера Chrome, появилась интересная функция. Если вы считаете, что на каком-то сайте вас взломали и используют ваш логин и пароль, можно автоматически сменить все пароли.

Поначалу система будут генерировать пароли по запросу пользователя, однако уже в недалеком будущем планируется добавить возможность автоматической смены всех паролей сразу, как только браузер посчитает, что какую-то учетную запись взломали.

Разработчики признают, что такой метод делает учетные записи браузера гораздо более привлекательной мишенью для взлома, чем сейчас. Тем не менее, они считают, что учетные записи Google и так представляют собой ценную добычу, так что дальнейший рост их значения не слишком изменит ситуацию.

Браузер Chrome уже сейчас умеет хранить пароли – это уже обязательная функция для современных браузеров. Кроме того, поддерживается синхронизация паролей между разными копиями браузера, причем во время передачи пароли шифруются и хранятся в центрах обработки данных Google. Более того, сама идея автоматической генерации паролей отнюдь не нова – ее используют такие популярные диспетчеры паролей, как 1Password и LastPass. Тем не менее, в отличие от сторонних инструментов, браузер Chrome может получить такое же управление паролями в качестве встроенной функции.

Хочешь узнать больше - читай отзывы

techno.bigmir.net

← Вернуться на предыдущую страницу

Читайте также:

Їжа для покращення зору, імунітету та краси шкіри 7 июня 2026

Рисово-гарбузова каша здатна в цьому допомогти.

Великі штрафи та вʼязниця: українці вимагають жорстких покарань за порушення ПДР після жахливої ДТП у Києві 7 июня 2026

Великі штрафи та вʼязниця: українці вимагають жорстких покарань за порушення ПДР після жахливої ДТП у Києві Діючі штрафи є неефективними у боротьбі з порушниками

Дуа Ліпа та Каллум Тернер розпочали весільні гуляння на Сицилії 7 июня 2026

Дуа Ліпа та Каллум Тернер розпочали весільні гуляння на Сицилії