Microsoft розкрила кампанію зламу десятків тисяч домашніх роутерів MikroTik та TP-Link

9 апреля 2026

Хакерська група APT28, також відома як Forest Blizzard, розгорнула масштабну кампанію, в ході якої були скомпрометовані маршрутизатори MikroTik і TP-Link. Налаштування мережевого обладнання були змінені, сформувавши з нього шкідливу інфраструктуру; кампанія діяла з травня 2025 року.

Джерело зображення: microsoft.com

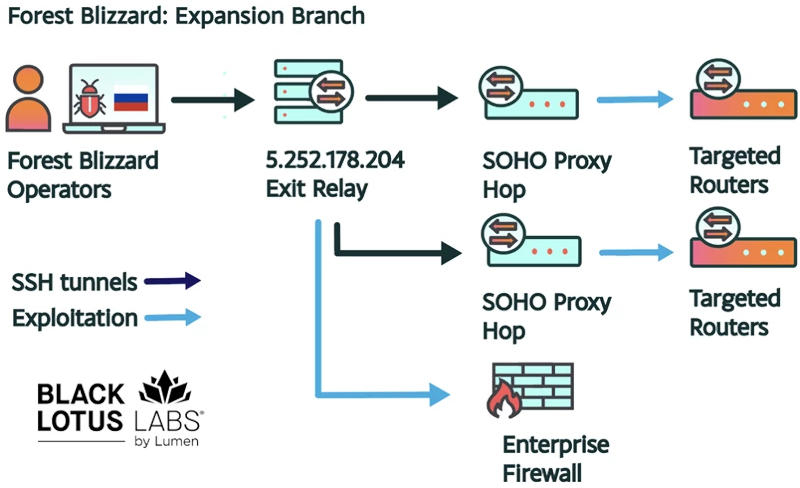

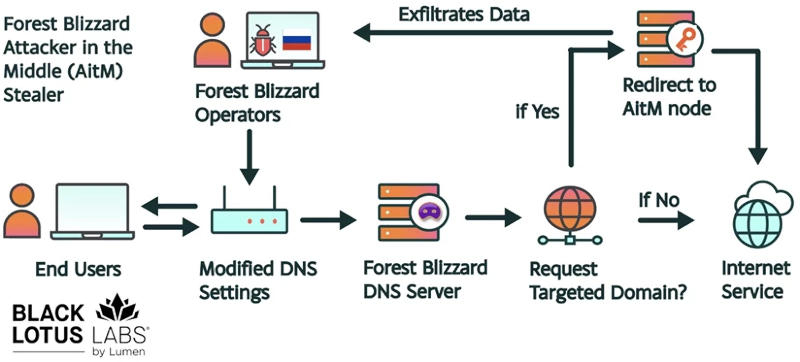

Масштабну хакерську кампанію назвали FrostArmada — про неї розповіли експерти відділу Black Lotus Labs компанії Lumen, а також спеціалісти Microsoft. У ході атаки зловмисники зламали вразливе обладнання, призначене для дому та невеликих компаній, змінили на ньому налаштування DNS і перехоплювали трафік користувачів. Коли користувачі зверталися на домени, які цікавили зловмисників, їхній трафік направлявся на вузли класу «атака посередині» (AitM), де збиралися облікові дані жертв: паролі, токени OAuth та інша інформація, необхідна для доступу до веб-сервісів і електронної пошти.

Джерело зображення: lumen.com

В рамках спільної «Операції Маскарад» (Operation Masquerade), проведеної Міністерством юстиції США, Федеральним бюро розслідувань та закордонними партнерами американських відомств, правоохоронним органам вдалося порушити роботу, а згодом відключити використану зловмисниками інфраструктуру. Жертвами стали військовослужбовці, працівники урядових структур та співробітники об'єктів критичної інфраструктури. Кампанія почалася в травні 2025 року, в серпні вона переросла в масштабну атаку з експлуатацією маршрутизаторів і перенаправленням DNS-трафіку. На піку активності з інфраструктурою APT28 взаємодіяли понад 18 000 унікальних IP-адрес з не менше ніж 120 країн.

Джерело зображення: lumen.com

Дії хакерів були спрямовані переважно проти державних установ, зокрема міністерств закордонних справ, правоохоронних органів, сторонніх постачальників послуг електронної пошти та хмарних сервісів у країнах Північної Африки, Центральної Америки, Південно-Східної Азії та Європи. За даними Microsoft, в результаті кампанії були зламані понад 5000 споживчих пристроїв і більше 200 організацій. Компанія також виявила активність AitM, спрямовану на сторонні ресурси як мінімум у трьох урядових організаціях в Африці.

Одним з векторів атаки стали маршрутизатори TP-Link WR841N, на яких експлуатувалася вразливість CVE-2023-50224 з рейтингом 6,5. Зловмисники розгорнули автоматизований процес фільтрації, щоб виділити DNS-запити до ресурсів, які їх цікавили. В одних випадках використовувалася імітація легітимних сервісів, таких як Microsoft Outlook Web Access; в інших група серверів направляла запити на інфраструктуру зловмисників. Додатковим вектором атаки стало відносно невелике число маршрутизаторів MikroTik у Східній Європі. Кампанія була спрямована лише на збір інформації, але не на розгортання шкідливого ПЗ та DDoS-атак.

Хочеш дізнатися більше — читай відгуки

← Вернуться на предыдущую страницу

Читайте также:

Xiaomi представила смартфон з акумулятором на 8000 мА·год і 200-мегапіксельною камерою Leica 23 мая 2026

Xiaomi представила смартфон з акумулятором на 8000 мА·год і 200-мегапіксельною камерою Leica

Іран знищив американські дрони MQ-9 Reaper на $1 млрд - ЗМІ 23 мая 2026

Такі безпілотники для армії США більше не випускаються, хоча компанія General Atomics, яка їх виготовляє, продовжує виконувати замовлення для інших країн.

Новий робот Noetix лякаюче схожий на людину: що він вміє 23 мая 2026

Новий робот Noetix лякаюче схожий на людину: що він вміє