В застарілих роутерах D-Link виявили вразливість, яку активно експлуатують хакери

8 января 2026

Кіберзлочинці активно експлуатують нещодавно виявлену вразливість з впровадженням команд, яка стосується кількох знятих з виробництва та позбавлених підтримки DSL-маршрутизаторів D-Link.

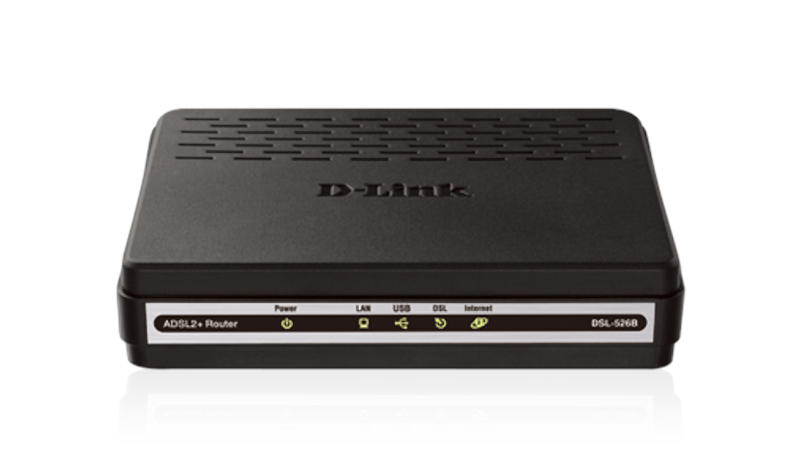

Джерело зображення: D-Link

Вразливість отримала номер CVE-2026-0625 — вона пов'язана з некоректною перевіркою вхідних даних у бібліотеці CGI під час виконання скрипта dnscfg.cgi. Через параметри конфігурації DNS неавторизований зловмисник може використати цю помилку для виконання віддалених команд. Проблему виявила організація Shadowserver Foundation і детально вивчила її компанія VulnCheck, яка спеціалізується на аналізі вразливостей. D-Link підтвердила, що проблема актуальна для деяких маршрутизаторів з вказаними версіями прошивки: DSL-526B (версія прошивки до 2.01), DSL-2640B (до 1.07), DSL-2740R (до 1.17), DSL-2780B (до 1.01.14).

Передбачений виробником термін служби цих пристроїв сплив у 2020 році, оновлень прошивки для усунення вразливості CVE-2026-0625 компанія D-Link випускати не має наміру, тому вона настійно рекомендувала вивести вразливе обладнання з експлуатації та замінити його на актуальне. Зараз компанія намагається встановити, які ще продукти та прошивки підлягають цій вразливості. Встановити, хто і для яких цілей її експлуатує, не вдалося. Функції адміністрування на маршрутизаторі зазвичай доступні лише через локальну мережу, тому для експлуатації CVE-2026-0625 найбільш ймовірними є атаки через браузери та обладнання з функцією віддаленого адміністрування.

Хочеш дізнатися більше — читай відгуки

← Вернуться на предыдущую страницу

Читайте также:

Unitree показала 500-кілограмового шагаючого робота, всередині якого є місце для людини 12 мая 2026

У прагненні надихатися комп'ютерними іграми та фантастичними фільмами виробники обладнання іноді заходять так далеко, що на ринку з'являються причудливі та не дуже затребувані електричні пікапи Tesla Cybertruck. Китайська компанія Unitree також не боїться експериментів, і нещодавно її засновник продемонстрував ходячого робота з кабіною, всередині якої розташовується людина.

Apple може готувати революційну функцію для Apple Watch до 2028 року 12 мая 2026

Apple може готувати революційну функцію для Apple Watch до 2028 року

Пакистан таємно переховував іранські літаки - ЗМІ 12 мая 2026

Ісламабад, виступаючи в ролі посередника між Іраном та США, дозволяв іранським військовим літаках паркуватися на своїй базі. У Пакистані це заперечують.